Enquanto senhas e tokens tradicionais falham contra a engenharia social, a Autenticação 1:1 oferece a blindagem definitiva para acessos críticos.

Entenda a arquitetura técnica que permite validar identidades em milissegundos, eliminando o Account Takeover e protegendo sua receita sem prejudicar a experiência do usuário.

Navegue por tópicos

O que é autenticação 1:1

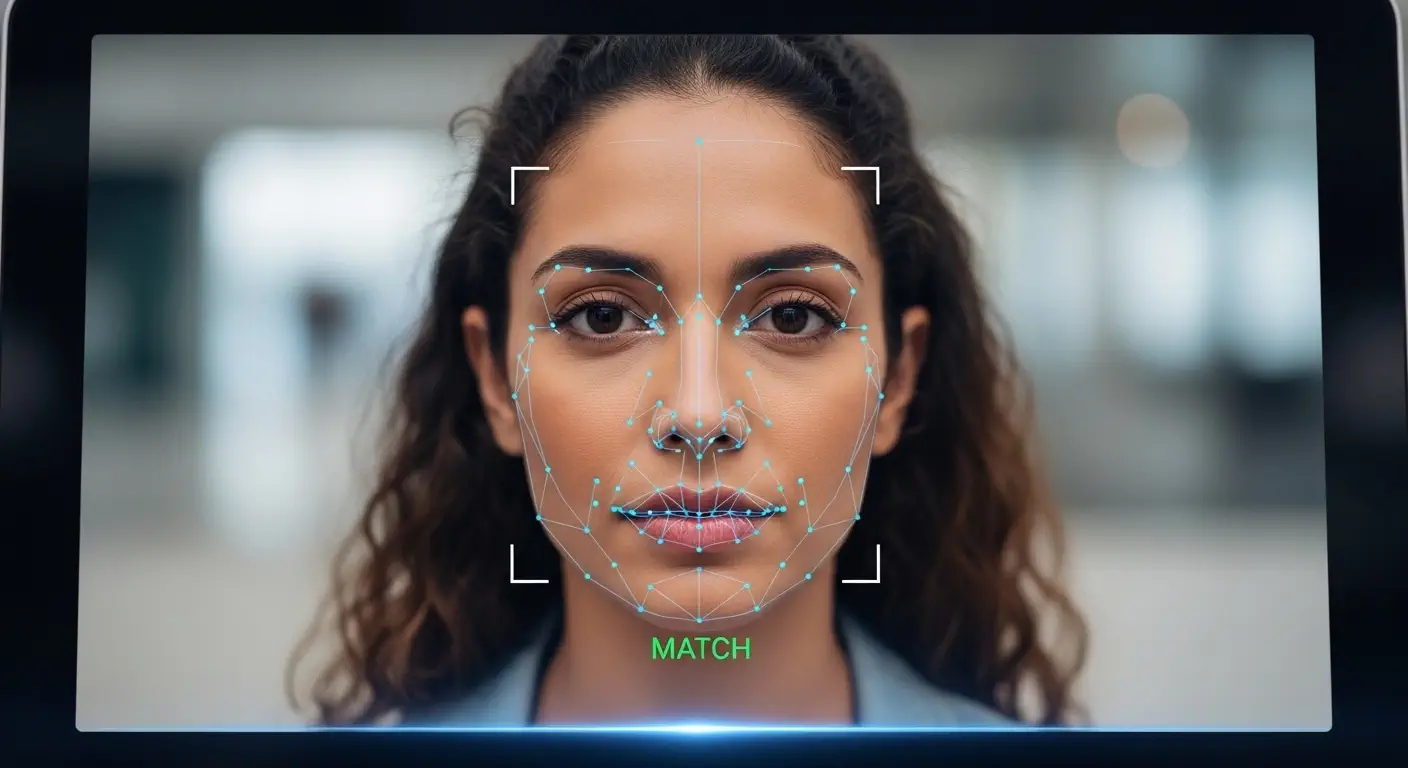

A autenticação 1:1, ou verificação biométrica, compara uma imagem capturada em tempo real (selfie) com uma única imagem pré-cadastrada (Face Token) de um usuário específico.

Diferente da identificação 1:N que busca em um banco de dados inteiro, o processo 1:1 valida se “você é quem diz ser” com alta velocidade e precisão para login e validação de transações.

Você confia plenamente que quem está logado no aplicativo da sua empresa agora é de fato o seu cliente? Senhas vazam. O SMS é interceptado.

A engenharia social supera tokens tradicionais. Se a segurança do seu negócio depende de fatores de autenticação que o usuário “sabe” ou “possui”, o risco de Account Takeover (ATO) é iminente.

A biometria facial surge como a resposta definitiva. Mas nem toda aplicação biométrica serve para o mesmo propósito. Você sabe exatamente quando aplicar a comparação 1:1 para garantir a integridade da sessão sem travar a operação?

A engenharia por trás da Comparação 1:1

A distinção técnica é vital para CTOs e Heads de Fraude. Enquanto muitos tratam reconhecimento facial como uma coisa só, a arquitetura se divide.

A Autenticação 1:1 (One-to-One) responde a uma pergunta binária: “Esta pessoa é a dona deste CPF?”.

O sistema recebe a imagem ao vivo e a compara exclusivamente com o template biométrico atrelado àquela conta específica.

O processamento é direcionado. O motor biométrico não varre milhões de rostos. Ele vai no endereço exato do dado. Isso gera ganho de performance e redução drástica de latência.

É a tecnologia ideal para o Certiface AT, focado em autenticação e autorização com tempo mínimo de resposta.

Já a Identificação 1:N (One-to-Many) responde: “Quem é esta pessoa?”. O sistema compara a face capturada contra um banco de dados inteiro (milhares ou milhões de faces) para encontrar um match.

Exige mais poder computacional e é tipicamente usada no onboarding inicial para garantir que aquele usuário não é um fraudador já conhecido no mercado.

Para operações recorrentes como login, reset de senha ou validação de PIX, a escolha técnica obrigatória é o 1:1.

O papel estratégico do Face Token

A segurança da Autenticação 1:1 depende da qualidade da base de comparação. É aqui que entra o conceito de Face Token.

Quando um usuário realiza o cadastro inicial (onboarding) e é aprovado, a CertiFace gera um ativo digital único para aquele rosto.

O Face Token é a representação matemática da face do usuário armazenada em uma base apartada e segura.

Nas transações futuras, o sistema não precisa mais pedir fotos de documentos. A aplicação solicita apenas uma selfie rápida. A API recebe essa imagem e a confronta diretamente com o Face Token gerado anteriormente.

Vantagens técnicas dessa abordagem:

- Privacidade: O dado trafegado é um hash biométrico.

- Velocidade: A comparação é direta.

- Estabilidade: Bases próprias com alto desempenho garantem disponibilidade mesmo em picos de acesso.

Liveness Detection: A barreira contra injeção de mídia

Implementar biometria sem prova de vida é abrir uma porta para ataques de apresentação. Fraudadores utilizam fotos de redes sociais, vídeos em alta resolução e até máscaras de silicone para enganar os sensores.

A robustez da solução da CertiFace está no Hub Liveness. A tecnologia analisa a tridimensionalidade, textura da pele, microexpressões e reflexos oculares para garantir que a imagem vem de uma pessoa viva e presente no momento da captura.

Existem modalidades para diferentes apetites de risco e UX:

1 – Liveness Passivo: O usuário apenas posiciona o rosto. A IA faz a análise sem exigir movimentos. Ideal para logins rápidos.

2 – Liveness Ativo: O sistema solicita movimentos (piscar, sorrir, virar o rosto). Adiciona uma camada de interação para transações de alto valor.

3 – Híbrido: Combina ambas as técnicas para maximizar a segurança em cenários críticos.

Essa detecção de deepfakes e fraudes de apresentação protege o ecossistema contra o uso indevido de dados reais por terceiros mal-intencionados.

Assertividade e impacto nos indicadores de negócio

Para o CRO (Chief Risk Officer), a métrica de sucesso é o equilíbrio entre Falso Positivo (bloquear o cliente bom) e Falso Negativo (deixar passar a fraude).

A CertiFace utiliza uma escala de avaliação de risco de 0 a 1000, analisando mais de 30 variáveis comportamentais e biométricas simultaneamente. O resultado é uma assertividade de 99,98% na detecção de fraudes.

Isso significa dinheiro no caixa e proteção da reputação. Essa tecnologia já evitou mais de R$ 10 bilhões em fraudes. Para o usuário final, o processo é transparente. Para a empresa, é a garantia de conformidade e mitigação de perdas.

Como integrar via API

A implementação deve ser agnóstica e modular. A plataforma da CertiFace entrega a funcionalidade via Certiface API ou SDKs, permitindo que a equipe de desenvolvimento integre a chamada de biometria 1:1 em pontos específicos da jornada.

Exemplos de endpoints na jornada do usuário:

- Login em novo dispositivo: O cliente trocou de celular? Exija o Face Match 1:1 para autorizar o novo aparelho.

- Recuperação de credenciais: O usuário esqueceu a senha? Substitua perguntas de segurança (facilmente descobertas) por uma selfie.

- Transações sensíveis: Vai realizar uma transferência atípica ou alteração cadastral crítica? A biometria valida a ação instantaneamente.

A documentação técnica disponível no portal de desenvolvedores da CertiFace detalha os requisitos para integrar essas chamadas RESTful de forma segura e escalável.

Por que a CertiFace é o parceiro ideal

Escolher um fornecedor de biometria é uma decisão de infraestrutura crítica. A CertiFace não é apenas uma fornecedora de software. É uma ID Tech brasileira pioneira, com data de fundação da tecnologia base em 1996 e validação de reconhecimento facial desde 2011.

A estrutura conta com:

- Bureau de Faces com mais de 100 milhões de identidades biométricas.

- Disponibilidade de 99,9% nos últimos três anos.

- Suporte técnico que entende os desafios de legados e integração.

A tecnologia é proprietária. Isso elimina a dependência de motores genéricos de terceiros e garante que a evolução do algoritmo acompanhe a sofisticação das fraudes locais.

O próximo passo para sua segurança

A Autenticação 1:1 é o padrão ouro para garantir a identidade em interações digitais recorrentes. Ela remove a fricção de senhas complexas e insere a certeza biométrica em cada acesso.

Se você busca reduzir o churn causado por bloqueios indevidos e, simultaneamente, blindar sua operação contra ataques de identidade, a tecnologia já existe e está pronta para escalar.

Fale com o comercial e descubra como podemos entregar mais agilidade para sua operação.

Faq

Qual a principal diferença entre biometria 1:1 e 1:N?

A biometria 1:1 (Verificação) compara a face do usuário com uma imagem específica pré-cadastrada dele para confirmar a identidade. A 1:N (Identificação) compara a face com um banco de dados inteiro para descobrir quem é a pessoa.

O que é Face Token na autenticação biométrica?

Face Token é um arquivo digital único gerado a partir da face do usuário no momento do cadastro. Nas autenticações futuras, o sistema compara a nova selfie diretamente com esse token, garantindo rapidez e segurança sem trafegar a imagem original.

A autenticação 1:1 funciona contra deepfakes?

Sim, desde que integrada a uma ferramenta de Liveness Detection. O Hub Liveness da CertiFace analisa a prova de vida (ativo, passivo ou híbrido) para rejeitar tentativas de fraude com fotos, vídeos ou máscaras.

Como a autenticação facial impacta a experiência do usuário (UX)?

Ela reduz a fricção. O usuário não precisa memorizar senhas complexas ou aguardar SMS. A validação ocorre em segundos apenas com a câmera, mantendo a segurança robusta sem burocracia.

É possível integrar a Autenticação 1:1 em sistemas legados?

Sim. A solução é entregue via API modular e flexível, permitindo a integração em diferentes arquiteturas de sistemas e linguagens de programação, facilitando a adoção por grandes empresas com infraestrutura complexa.