Fraude digital é risco operacional e financeiro. Impacta receita, reputação e conformidade.

Este artigo apresenta um roteiro objetivo para reduzir fraudes com biometria facial. O foco é aplicação prática para proteção do negócio, não a descrição detalhada do mecanismo.

O conteúdo cobre vetores de ataque atuais, controles de liveness e matching, métricas de eficácia e diretrizes de implementação.

O objetivo é orientar decisões de risco, produto e tecnologia com critérios mensuráveis.

Fraudes evoluem de forma contínua. Operações que alinham tecnologia, processo e governança reduzem falsos aceites, preservam a experiência do usuário e sustentam crescimento.

Navegue por tópicos

Panorama da fraude de identidade e sua evolução

Fraude de identidade ocorre quando agentes usam dados de terceiros ou identidades sintéticas para obter acesso, crédito ou benefícios.

Em canais digitais, os vetores mais frequentes incluem cadastros falsos, adulteração de documentos, roubo de identidade e automação por bot farms.

A pressão por crescimento atrai tentativas em picos. Lançamentos de produtos, campanhas de aquisição e datas sazonais elevam o risco. Mudanças regulatórias e integrações com parceiros também ampliam a superfície de ataque.

A biometria facial vincula a jornada a um traço físico do usuário. Isso reduz a eficácia de credenciais estáticas, OTPs e senhas.

Ocorre, porém, uma evolução constante do ataque. Fotos reaproveitadas, vídeos reprocessados, máscaras e deep fakes tentam burlar a prova de vida e os modelos de reconhecimento.

A defesa precisa combinar tecnologia, sinais de origem, analytics e revisão contínua.

Principais tipos de risco que a biometria facial ajuda a mitigar

Spoofing com foto ou vídeo antigo

O fraudador apresenta uma imagem do titular à câmera. A defesa combina liveness e análise de textura e profundidade, além de verificações de origem do sinal.

Máscaras, deep fakes e injeção de vídeo

Grupos usam máscaras de silicone ou filtros sofisticados. Em ambientes técnicos, inserem mídia manipulada no fluxo. Camadas anti spoofing e controles de integridade do canal expõem inconsistências e padrões artificiais.

Uso do rosto de outra pessoa

É o roubo de identidade. Matching 1 para 1 entre selfie e retrato do documento reduz o risco. Em operações elegíveis, uma checagem 1 para N em bases autorizadas identifica reuso indevido.

Cadastros falsos em volume

Bot farms criam perfis com baixa qualidade biométrica e dados inconsistentes. Requisitos mínimos de captura, reputação por dispositivo e limites de repetição de tentativas cortam o volume e priorizam revisão.

Fraudes por segmentos de mercado

Finanças

Onboarding, recuperação de senha, autorização de transações e PIX. Biometria no cadastro inicial e em eventos críticos de alto valor. Monitoramento de recorrência por dispositivo e limites de retentativa.

Seguros

Sinistros, endossos e alterações cadastrais. Verificação biométrica em abertura de sinistro e na liberação de pagamentos. Checagem periódica para perfis com histórico de inconsistências.

Imobiliário

Locação, análise de crédito e assinatura de contratos. Matching selfie e documento em propostas. Revalidação biométrica antes da entrega de chaves e aditivos.

Bets

Criação de contas, KYC, saques e transferências entre carteiras. Prova de vida em abertura de conta e no primeiro saque. Barreiras contra múltiplas contas por indivíduo e contra uso de identidades roubadas.

Telecom

Ativação de chip, portabilidade e alterações cadastrais. Biometria em trocas de SIM, mudança de titularidade e segunda via. Detecção de padrões de fraude por loja e por região.

Varejo

Abertura de contas private label, crediário e retirada em loja. Verificação biométrica em compras de alto risco e no pick up. Correlação entre tentativas, dispositivos e endereços.

Transporte

Cadastro de motoristas e entregadores, despacho e retirada de cargas. Liveness e selfie em início de turno, transferência de rotas e liberação de carga. Redução de uso indevido de contas e de triangulações.

Cada vertical exige política de risco própria. Uma única regra não atende a todas as jornadas.

Como a biometria facial fortalece a prevenção de fraudes

Base técnica resumida

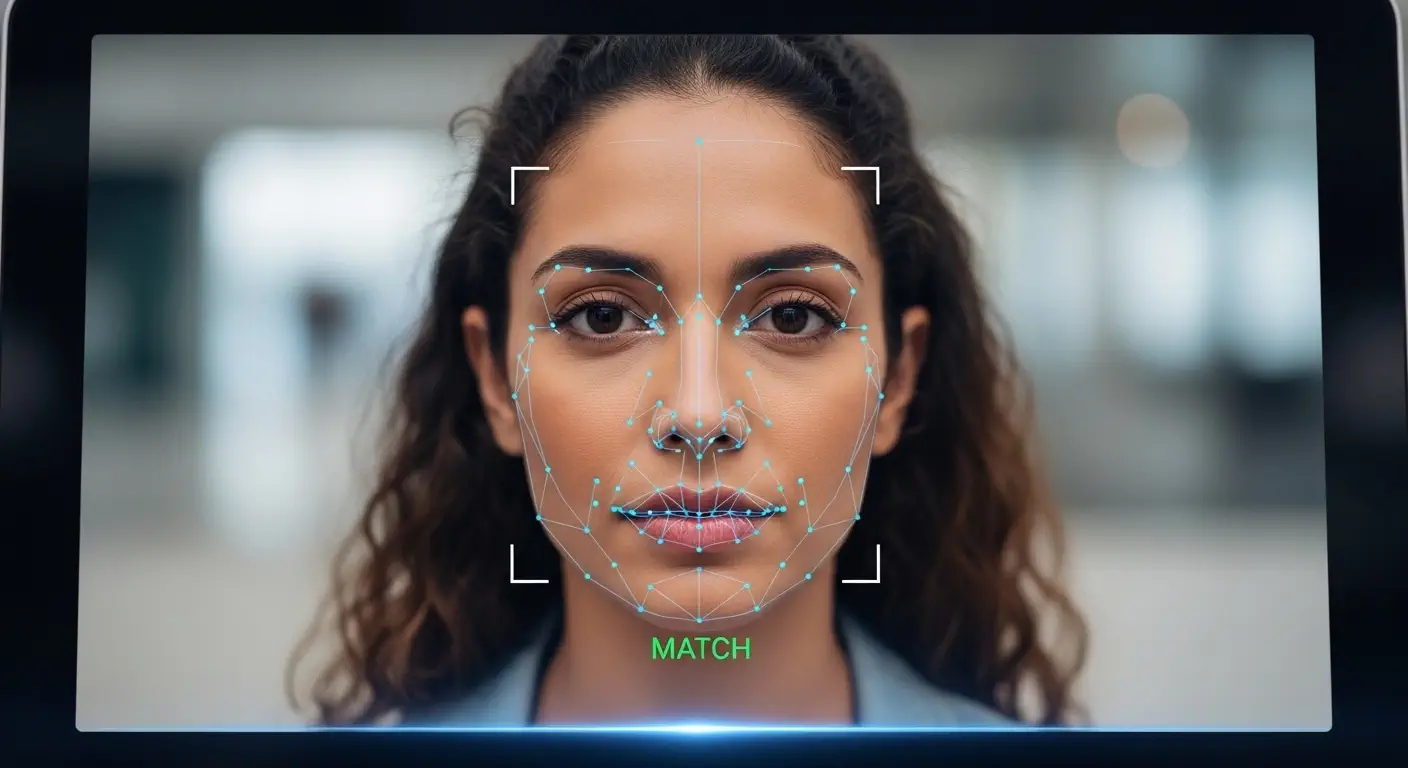

A biometria facial cria um template numérico a partir de traços do rosto. O sistema compara o template da selfie com uma referência.

A prova de vida confirma que há uma pessoa diante da câmera. Para fundamentos e fluxos, consulte o material técnico

Três tecnologias chave

Detecção de vida

Liveness ativa. O sistema solicita movimentos simples e verifica respostas.

Liveness passiva. O sistema analisa textura, micro movimentos e pistas naturais sem desafios explícitos.

Em contextos de alto risco, a combinação eleva a assertividade e reduz aprovação indevida.

Matching rosto e documento

OCR e documentoscopia extraem e verificam dados. Em seguida, o motor cruza a selfie com o retrato do documento. Esse passo corta cadastros com documento adulterado e reduz falsos aceites.

IA anti spoofing e monitoramento comportamental

Modelos detectam manipulação de mídia e incoerências visuais. Analytics observa recorrência por dispositivo, similaridade entre rostos, desvio entre biografia e biometria e padrões de origem. Sinais alimentam uma classificação de risco que guia revisões manuais.

Benefícios diretos para risco e fraude

- Queda na taxa de falsos aceites

- Cadastro mais confiável e auditável

- Rastreabilidade de tentativas e recorrência

- Base sólida para autenticação contínua

- Exemplo de aplicação setorial

Uma fintech com alto volume de abertura de contas adota liveness passiva, matching selfie versus documento e verificação em base autorizada.

A operação marca recorrências por dispositivo e controla retentativas. O resultado inclui queda nas perdas por estornos e menor custo por análise manual, com manutenção da conversão.

Boas práticas para implementar biometria facial orientada à redução de fraude

Definição clara de objetivos

Estabeleça metas por tipo de ataque. Spoofing, uso de documento adulterado, reuso de identidade. Defina limites operacionais por jornada e por produto.

Seleção de tecnologia e fornecedores

Checklist objetivo

• Liveness com evidências contra fotos, vídeos e máscaras.

• Capacidade 1:1 e, quando aplicável, 1:N.

• Logs, trilhas e auditoria completos.

• Benchmarks em ambiente real por segmento.

• Certificações e segurança compatíveis com a LGPD.

Integração por jornada

Onboarding. Captura guiada, liveness robusta e cruzamento com documento.

Autenticação contínua. Fatores adaptativos com biometria de baixa fricção em eventos críticos.

Verificações periódicas. Revalidação de perfis de alto risco em ciclos definidos.

Governança de dados biométricos

• Consentimento específico e finalidades claras.

• Minimização e retenção definidas.

• Armazenamento criptografado.

• Controle de acesso e registro de operações.

• Processos para atendimento aos direitos do titular.

Experiência do usuário e fricção

Estruture caminhos rápidos para baixo risco. Reserve etapas adicionais para risco médio e alto. Ajuste limiares com base em dados de abandono e qualidade de captura.

Monitoramento e auditoria

KPIs de fraude, painéis operacionais e relatórios executivos. Revisões de limiares, amostragens estratificadas e análises de raiz. Incidentes documentados com causa, impacto e ação corretiva.

Fluxos de contingência

Planeje rotas alternativas quando a biometria falhar ou não puder ser usada. Video KYC com agentes qualificados, segunda tentativa agendada, validação presencial quando exigida por norma. Defina SLAs e critérios de aceitação.

Métricas e indicadores para medir o sucesso

- KPIs essenciais

- Taxa de tentativas de fraude detectadas sobre o total de tentativas

- Valor financeiro de fraude evitada

- Taxa de rejeição de usuários genuínos

- Tempo médio de verificação e de onboarding

- Satisfação do usuário e taxa de abandono

- Baseline e acompanhamento

- Colete dados de referência antes da implantação.

- Separe por jornada, canal e segmento

- Congele mudanças durante a janela de comparação

- Registre eventos externos que afetem o risco, como campanhas

Cronograma de medição e iteração

Mês 1

Calibração, metas por produto e implantação controlada.

Mês 2

Testes A/B de liveness, UX de captura e mensagens de erro.

Mês 3

Ajuste de limiares, revisão de falsos negativos e regras de retentativa.

Mês 4

Ampliação do escopo e consolidação de relatórios executivos.

Desafios, limitações e como superá los

Limitações técnicas

Qualidade de imagem baixa, iluminação ruim e obstruções faciais prejudicam a análise. Solução. Guias de captura, validação do ambiente e checagens de qualidade antes do envio.

Viés em algoritmos

Desempenho desigual por faixa etária, gênero ou grupo étnico compromete a justiça e a acurácia. Solução. Auditorias de equidade, conjuntos de teste representativos e monitoramento contínuo por coortes.

Ataques sofisticados

Deep fakes, máscaras de alta qualidade e injeção de vídeo exigem camadas. Solução. Liveness híbrido, detecção de injeção, sinais de origem e atualização frequente dos modelos.

Regulação e privacidade

Dados biométricos têm caráter sensível pela LGPD. Exigem consentimento específico, finalidades claras e medidas de segurança. Solução. Governança formal, avaliações de impacto, contratos e controles técnicos auditáveis.

Risco de segurança pela tecnologia

Ferramenta sem processo e pessoas não sustenta o resultado. Solução. Políticas, treinamentos, playbooks e revisão de incidentes.

Custo e ROI

A diretoria busca retorno medido. Solução. KPIs financeiros, comparação com perdas evitadas e redução de custos operacionais por análise manual.

Tendências futuras e próximos passos

Evolução técnica

Modelos 3D e análise baseada em vídeo elevam a resistência a spoofing. Capturas em dispositivos móveis ganham recursos nativos de segurança.

Integração multimodal

Combinações com voz, padrões comportamentais e sinais de dispositivo refinam a classificação de risco. O resultado melhora a precisão sem penalizar a experiência.

Identidade digital e credenciais verificáveis

Carterias digitais e credenciais descentralizadas reduzem ataques por reuso de dados. A biometria confirma posse e presença no ato da apresentação.

Roadmap recomendado

Curto prazo

Implementar liveness robusto, verificação de documentos e biometria com trilhas de auditoria.

Médio prazo

Monitoramento em tempo real, analytics de fraude e classificação de risco por jornada.

Longo prazo

Integração com identidades digitais, cooperação entre empresas e compartilhamento responsável de sinais de fraude, conforme legislação.

Como a Oiti apoia essa agenda

A Oiti é uma ID Tech brasileira focada em prevenção de fraudes com biometria facial. A plataforma Certiface reúne identificação e autenticação em arquitetura modular entregue via API, com ferramentas como Bureau de Faces, OCR e documentoscopia, Face Token e Hub Liveness nas modalidades ativa, passiva, híbrida e 3D.

A operação atende uma base de mais de 100 mi de faces únicas e classificação de risco de 0 a 1000 baseada em mais de 30 variáveis. Com mais de 10 bilhões de reais em fraudes, com disponibilidade de 99,9% nos últimos três anos.

FAQ

Como reduzir fraudes com biometria facial em onboarding digital

Use liveness passiva para baixa fricção, combine com verificação de documento e ajuste limiares por risco. Aplique regras de retentativa e inspeção de origem do sinal.

Biometria facial reduz chargeback em pagamentos online

Reduz ao atrelar transações a presença do titular. Recomenda se autenticação biométrica em eventos críticos e revisão por valor de risco.

Qual a diferença entre liveness ativa e passiva para prevenir spoofing

A ativa pede movimentos guiados. A passiva avalia sinais naturais. Em alto risco, a combinação aumenta a resistência contra máscaras e mídia manipulada.

Como medir ROI de biometria facial em prevenção de fraudes

Compare perdas evitadas, queda em análises manuais e impacto em conversão. Acompanhe em janelas mensais com baseline definido.

Como equilibrar experiência do usuário e segurança na biometria

Adote caminhos rápidos para baixo risco e etapas adicionais para perfis críticos. Testes A/B de captura e mensagens melhoram conversão sem ceder segurança.

Fale com o comercial e descubra como podemos entregar mais agilidade para sua operação.